- 最新文章

-

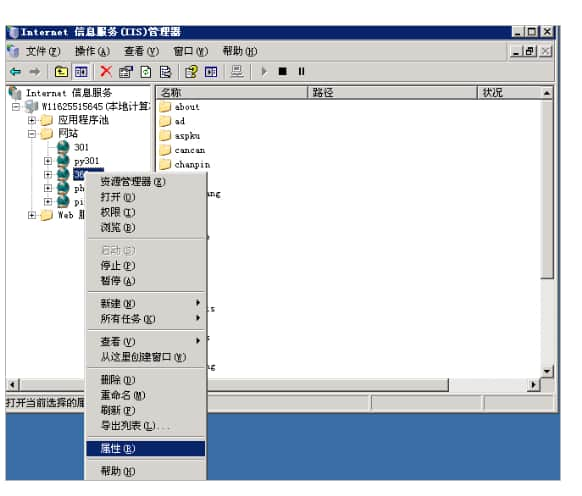

云服務器在IIS中怎么綁定域名? 眾所周知,網站上線需要對域名進行解析,除此之外,還需要對域名進行綁定。那么服務器該怎么綁定域名呢?下面分2種產品進行講解: 1.獨立服務器或云主機 步:遠程登錄到服務器,找到IIS管理器→網站→站點名稱→右鍵屬性。如下圖所示: 第二步:選擇網站標簽選項卡,在ip地址里選擇高級。如圖所示: 第三步,進入“高級網站標識”屬性面板后,點擊選擇“添加”按鈕,出現“添加\編輯網站標識”的對話框,保持“IP地址”默認值不變,將“TCP端口”設置成“80”,“主機頭值”是你要綁定的域名,設置完成后點擊“確定”按鈕保存即可,如下圖所示: 2、虛擬主機 虛擬主機不同云服務器和云主機,沒有太多的自主管理權限。因此,綁定域名的方法需要去服務商控制面板中添加要綁定的域名即可。 以上則是云服務器在IIS中怎么綁定域名的全部內容,希望對您有所幫助!

云服務器在IIS中怎么綁定域名? 眾所周知,網站上線需要對域名進行解析,除此之外,還需要對域名進行綁定。那么服務器該怎么綁定域名呢?下面分2種產品進行講解: 1.獨立服務器或云主機 步:遠程登錄到服務器,找到IIS管理器→網站→站點名稱→右鍵屬性。如下圖所示: 第二步:選擇網站標簽選項卡,在ip地址里選擇高級。如圖所示: 第三步,進入“高級網站標識”屬性面板后,點擊選擇“添加”按鈕,出現“添加\編輯網站標識”的對話框,保持“IP地址”默認值不變,將“TCP端口”設置成“80”,“主機頭值”是你要綁定的域名,設置完成后點擊“確定”按鈕保存即可,如下圖所示: 2、虛擬主機 虛擬主機不同云服務器和云主機,沒有太多的自主管理權限。因此,綁定域名的方法需要去服務商控制面板中添加要綁定的域名即可。 以上則是云服務器在IIS中怎么綁定域名的全部內容,希望對您有所幫助! -

香港云主機遠程桌面無法連接該怎么處理? 最近有很多網友咨詢一個問題,自己使用的香港云主機遠程桌面連接不了,是什么原因呢,今天就給大家簡單回復下這個問題! 1、可能是,是本地所在的網絡環(huán)境不穩(wěn)定,網速太慢,導致遠程不了,重啟下本地路由器然后重新測速,速度沒問題后,再緊接著排除其他可能的的原因!另一個就是在連接的服務器內存不足也會導致,這個時候就更換一臺服務器內存大的電腦,或者是關閉不在使用的程序,釋放內存,然后重新遠程鏈接試試! 2、以上電腦姐幫你的排除后,沒問題了,還是遠程不了的話,嘗試著重啟云服務器,點擊登陸用戶名--云服務器管理--管理--重啟服務器,等幾分鐘時間!這個可能是進程卡死了!重啟下就可以解決問題了! 3、本地服務器無法連接的情況一般是由于服務器端沒有開啟遠程桌面功能,或者是某些優(yōu)化軟件將遠程桌面禁用了,開啟即可,操作方法是,打開控制面板——系統(tǒng)和安全——允許遠程訪問--勾選這個即可! 4、還有可能是的原因是,網友們自己進入云服務設置了新的端口,然后記者重啟服務器,遠程一下不行!這個時候,聯系下服務器供應商,讓幫忙把新添加的端口加入到防火墻例外!重新鏈接就可以了!以上這些原因是常見的,基本排除以上這些因素外,基本上都是可以解決服務器運程不了的問題的了!

香港云主機遠程桌面無法連接該怎么處理? 最近有很多網友咨詢一個問題,自己使用的香港云主機遠程桌面連接不了,是什么原因呢,今天就給大家簡單回復下這個問題! 1、可能是,是本地所在的網絡環(huán)境不穩(wěn)定,網速太慢,導致遠程不了,重啟下本地路由器然后重新測速,速度沒問題后,再緊接著排除其他可能的的原因!另一個就是在連接的服務器內存不足也會導致,這個時候就更換一臺服務器內存大的電腦,或者是關閉不在使用的程序,釋放內存,然后重新遠程鏈接試試! 2、以上電腦姐幫你的排除后,沒問題了,還是遠程不了的話,嘗試著重啟云服務器,點擊登陸用戶名--云服務器管理--管理--重啟服務器,等幾分鐘時間!這個可能是進程卡死了!重啟下就可以解決問題了! 3、本地服務器無法連接的情況一般是由于服務器端沒有開啟遠程桌面功能,或者是某些優(yōu)化軟件將遠程桌面禁用了,開啟即可,操作方法是,打開控制面板——系統(tǒng)和安全——允許遠程訪問--勾選這個即可! 4、還有可能是的原因是,網友們自己進入云服務設置了新的端口,然后記者重啟服務器,遠程一下不行!這個時候,聯系下服務器供應商,讓幫忙把新添加的端口加入到防火墻例外!重新鏈接就可以了!以上這些原因是常見的,基本排除以上這些因素外,基本上都是可以解決服務器運程不了的問題的了! -

云服務器(云主機)與虛擬主機有什么區(qū)別 云服務器(云主機)與虛擬主機有什么區(qū)別? 在以前,網站制作者在網站設計完成后,一般都是通過購買空間,這里的空間,也就是虛擬主機來存放網站程序,大致流程就是在線開通虛擬主機,通過本地電腦FTP軟件上傳程序到虛擬主機上,文件一個一個上傳,或者是批量選擇后逐步上傳,效率比較慢,如果是遇到壓縮文件,就需要把壓縮文件上傳到虛擬主機中特定的目錄中,例如因爾特網絡數據中心的虛擬主機是上傳到db目錄中,然后到用戶管理中心中,進行壓縮包的解壓操作。如果你使用的是云服務器(云主機),這一切操作起來就簡單多了,直接通過遠程桌面登錄到云服務器里,進行網站的架設和配置就可以了,一切就像操作你自己電腦一樣,方便許多,效率也更高。 上面是從虛擬主機的使用和操作上對兩者進行比較,如果是從大小上來比較,那么云服務器它有更大的空間,少則幾十G的大小,多則幾百G,上1T的都有,可以存放更多的資料和程序.而虛擬主機空間,大小一般是100M到幾G之間,與云服務器相比,相差比較大。 在用途上,虛擬主機空間,由于比較小,帶寬比較小,所以一般只適合流量不大的企業(yè)站使用,對于訪問量比較大的,行業(yè)網站、資訊網站、應用網站等對帶寬,流量要求高的網站程序,建議使用云服務器(云主機),否則除了使用操作上沒有云服務器方便外,實際使用中也容易因為訪問量大,出現網站有時訪問不到,訪問出錯,間歇性故障等。 另外,虛擬主機空間一般一個虛擬主機空間,只能放一個網站程序,有的空間允許有子目錄設置,也頂多是放幾個網站程序。例如因爾特網絡數據中心的“集裝箱主機”,它的一個空間,可以同時放5個網站程序。也就是5個,再多不行了,但如果是云服務器(云主機),例如因爾特網絡數據中心這里的 香港云服務器,你同時放十個,幾十個企業(yè)站都不成問題,也沒限制你,對于訪問量小的企業(yè)站,你可以放更多。使用起來更加劃算實惠。 以上是關于云服務器(云主機)于虛擬主機空間的一些區(qū)別,希望對你有所幫助。

云服務器(云主機)與虛擬主機有什么區(qū)別 云服務器(云主機)與虛擬主機有什么區(qū)別? 在以前,網站制作者在網站設計完成后,一般都是通過購買空間,這里的空間,也就是虛擬主機來存放網站程序,大致流程就是在線開通虛擬主機,通過本地電腦FTP軟件上傳程序到虛擬主機上,文件一個一個上傳,或者是批量選擇后逐步上傳,效率比較慢,如果是遇到壓縮文件,就需要把壓縮文件上傳到虛擬主機中特定的目錄中,例如因爾特網絡數據中心的虛擬主機是上傳到db目錄中,然后到用戶管理中心中,進行壓縮包的解壓操作。如果你使用的是云服務器(云主機),這一切操作起來就簡單多了,直接通過遠程桌面登錄到云服務器里,進行網站的架設和配置就可以了,一切就像操作你自己電腦一樣,方便許多,效率也更高。 上面是從虛擬主機的使用和操作上對兩者進行比較,如果是從大小上來比較,那么云服務器它有更大的空間,少則幾十G的大小,多則幾百G,上1T的都有,可以存放更多的資料和程序.而虛擬主機空間,大小一般是100M到幾G之間,與云服務器相比,相差比較大。 在用途上,虛擬主機空間,由于比較小,帶寬比較小,所以一般只適合流量不大的企業(yè)站使用,對于訪問量比較大的,行業(yè)網站、資訊網站、應用網站等對帶寬,流量要求高的網站程序,建議使用云服務器(云主機),否則除了使用操作上沒有云服務器方便外,實際使用中也容易因為訪問量大,出現網站有時訪問不到,訪問出錯,間歇性故障等。 另外,虛擬主機空間一般一個虛擬主機空間,只能放一個網站程序,有的空間允許有子目錄設置,也頂多是放幾個網站程序。例如因爾特網絡數據中心的“集裝箱主機”,它的一個空間,可以同時放5個網站程序。也就是5個,再多不行了,但如果是云服務器(云主機),例如因爾特網絡數據中心這里的 香港云服務器,你同時放十個,幾十個企業(yè)站都不成問題,也沒限制你,對于訪問量小的企業(yè)站,你可以放更多。使用起來更加劃算實惠。 以上是關于云服務器(云主機)于虛擬主機空間的一些區(qū)別,希望對你有所幫助。 -

什么云服務器?云服務器的優(yōu)勢是什么? 在使用云服務器時,相信部分站長會遇到不少問題,現在給大家分享一下一些常見的關于云服務器的問題。 1.什么是云服務器? 云服務器是一種簡單高效、安全可靠、處理能力可彈性伸縮的計算服務。云服務器幫助您快速構建更穩(wěn)定、安全的應用,用戶無需提前購買硬件,即可迅速創(chuàng)建或釋放任意多臺云服務器。 云服務器是云計算服務的重要組成部分,是面向各類互聯網用戶提供綜合業(yè)務能力的服務平臺。 平臺整合了傳統(tǒng)意義上的互聯網應用三大核心要素:計算、存儲、網絡,面向用戶提供公用化的互聯網基礎設施服務。 2.與物理服務器相比,云服務器有什么優(yōu)勢? 云服務器租用價格低于傳統(tǒng)的物理服務器租用,且無需支付押金。具有快速供應和部署能力,用戶在提交云主機租用申請后可實時開通,立即獲得服務。 業(yè)務支持平滑擴展,當用戶業(yè)務規(guī)模擴張時,可快速實現業(yè)務擴容。 3.什么樣的用戶適合選擇云服務器? 云服務器的用戶群體一般是比較注重主機服務性價比,并且對業(yè)務彈性拓展能力有需求,能夠快速實現分布式部署,并且有系統(tǒng)高可用性和快速恢復需求,希望能夠輕松且簡單管理系統(tǒng)的。 4.與VPS相比,云服務器的優(yōu)勢是什么? 用戶可以方便的進行遠程維護,免費重裝系統(tǒng)硬件級別上實現云主機之間的完全隔離; 內置冗余的共享存儲和智能備份,物理服務器失敗可在幾分鐘內自動恢復; 服務環(huán)境采用高端服務器進行部署,同時采用集中的管理與監(jiān)控,確保業(yè)務穩(wěn)定可靠; 更強的主機性能,總體性能遠高于VPS,強于部分獨立服務器。 5、云服務器能否申請多個IP? 云服務器根據用戶選擇不同的線路會配備不同數量的IP地址。 默認一個云服務器對應一個IP。如果想用多個IP,需要另外進行購買。 6、如何能查看租用的主機的配置? 由于云服務器在使用上與物理服務器相似,用戶可以在操作系統(tǒng)中實時的查看服務器的配置信息與當前資源的使用情況。 7、備份盤能否用來存放我的文件? 可以的,備份磁盤一般是用于系統(tǒng)智能備份服務,主要是在災難恢復情況下使用。 8、用戶可以選擇安裝操作系統(tǒng)么? 可以。云主機在產品使用上與傳統(tǒng)的物理服務器并沒有太大的差異,用戶可以根據自己的需求靈活選擇或變更的操作系統(tǒng)。 9、云服務器租用產品送產權嗎? 不會送產權。云服務器不同于物理服務器,是基于云計算平臺的主機產品,用戶實際付費使用的是云計算平臺的計算、存儲能力以及優(yōu)質的網絡帶寬。 用戶只需要為實際使用的資源付費,這也是用戶選用云主機的成本低于物理服務器的原因。

什么云服務器?云服務器的優(yōu)勢是什么? 在使用云服務器時,相信部分站長會遇到不少問題,現在給大家分享一下一些常見的關于云服務器的問題。 1.什么是云服務器? 云服務器是一種簡單高效、安全可靠、處理能力可彈性伸縮的計算服務。云服務器幫助您快速構建更穩(wěn)定、安全的應用,用戶無需提前購買硬件,即可迅速創(chuàng)建或釋放任意多臺云服務器。 云服務器是云計算服務的重要組成部分,是面向各類互聯網用戶提供綜合業(yè)務能力的服務平臺。 平臺整合了傳統(tǒng)意義上的互聯網應用三大核心要素:計算、存儲、網絡,面向用戶提供公用化的互聯網基礎設施服務。 2.與物理服務器相比,云服務器有什么優(yōu)勢? 云服務器租用價格低于傳統(tǒng)的物理服務器租用,且無需支付押金。具有快速供應和部署能力,用戶在提交云主機租用申請后可實時開通,立即獲得服務。 業(yè)務支持平滑擴展,當用戶業(yè)務規(guī)模擴張時,可快速實現業(yè)務擴容。 3.什么樣的用戶適合選擇云服務器? 云服務器的用戶群體一般是比較注重主機服務性價比,并且對業(yè)務彈性拓展能力有需求,能夠快速實現分布式部署,并且有系統(tǒng)高可用性和快速恢復需求,希望能夠輕松且簡單管理系統(tǒng)的。 4.與VPS相比,云服務器的優(yōu)勢是什么? 用戶可以方便的進行遠程維護,免費重裝系統(tǒng)硬件級別上實現云主機之間的完全隔離; 內置冗余的共享存儲和智能備份,物理服務器失敗可在幾分鐘內自動恢復; 服務環(huán)境采用高端服務器進行部署,同時采用集中的管理與監(jiān)控,確保業(yè)務穩(wěn)定可靠; 更強的主機性能,總體性能遠高于VPS,強于部分獨立服務器。 5、云服務器能否申請多個IP? 云服務器根據用戶選擇不同的線路會配備不同數量的IP地址。 默認一個云服務器對應一個IP。如果想用多個IP,需要另外進行購買。 6、如何能查看租用的主機的配置? 由于云服務器在使用上與物理服務器相似,用戶可以在操作系統(tǒng)中實時的查看服務器的配置信息與當前資源的使用情況。 7、備份盤能否用來存放我的文件? 可以的,備份磁盤一般是用于系統(tǒng)智能備份服務,主要是在災難恢復情況下使用。 8、用戶可以選擇安裝操作系統(tǒng)么? 可以。云主機在產品使用上與傳統(tǒng)的物理服務器并沒有太大的差異,用戶可以根據自己的需求靈活選擇或變更的操作系統(tǒng)。 9、云服務器租用產品送產權嗎? 不會送產權。云服務器不同于物理服務器,是基于云計算平臺的主機產品,用戶實際付費使用的是云計算平臺的計算、存儲能力以及優(yōu)質的網絡帶寬。 用戶只需要為實際使用的資源付費,這也是用戶選用云主機的成本低于物理服務器的原因。 -

阿里云Centos配置iptables防火墻教程 雖說阿里云推出了云盾服務,但是自己再加一層防火墻總歸是更安全些,下面是我在阿里云vps上配置防火墻的過程,目前只配置INPUT。OUTPUT和FORWORD都是ACCEPT的規(guī)則 一、檢查iptables服務狀態(tài) 首先檢查iptables服務的狀態(tài) ? 1 2 [root@woxplife ~]# service iptables status iptables: Firewall is not running. 說明iptables服務是有安裝的,但是沒有啟動服務。如果沒有安裝的話可以直接yum安裝 yum install -y iptables 啟動iptables ? 1 2 [root@woxplife ~]# service iptables start iptables: Applying firewall rules: [ OK ] 看一下當前iptables的配置情況 [root@woxplife ~]# iptables -L -n 二、清除默認的防火墻規(guī)則 ? 1 2 3 4 5 6 7 8 9 10 11 12 #首先在清除前要將policy INPUT改成ACCEPT,表示接受一切請求。 #這個一定要先做,不然清空后可能會悲劇 iptables -P INPUT ACCEPT #清空默認所有規(guī)則 iptables -F #清空自定義的所有規(guī)則 iptables -X #計數器置0 iptables -Z 三、配置規(guī)則 ? 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 #允許來自于lo接口的數據包 #如果沒有此規(guī)則,你將不能通過127.0.0.1訪問本地服務,例如ping 127.0.0.1 iptables -A INPUT -i lo -j ACCEPT #ssh端口22 iptables -A INPUT -p tcp --dport 22 -j ACCEPT #FTP端口21 iptables -A INPUT -p tcp --dport 21 -j ACCEPT #web服務端口80 iptables -A INPUT -p tcp --dport 80 -j ACCEP #tomcat iptables -A INPUT -p tcp --dport xxxx -j ACCEP #mysql iptables -A INPUT -p tcp --dport xxxx -j ACCEP #允許icmp包通過,也就是允許ping iptables -A INPUT -p icmp -m icmp --icmp-type 8 -j ACCEPT #允許所有對外請求的返回包 #本機對外請求相當于OUTPUT,對于返回數據包必須接收啊,這相當于INPUT了 iptables -A INPUT -m state --state ESTABLISHED -j ACCEPT #如果要添加內網ip信任(接受其所有TCP請求) iptables -A INPUT -p tcp -s 45.96.174.68 -j ACCEPT #過濾所有非以上規(guī)則的請求 iptables -P INPUT DROP 四、保存首先iptables -L -n看一下配置是否正確。沒問題后,先不要急著保存,因為沒保存只是當前有效,重啟后就不生效,這樣萬一有什么問題,可以后臺強制重啟服務器恢復設置。另外開一個ssh連接,確保可以登陸。 確保沒問題之后保存 ? 1 2 3 4 5 #保存 [root@woxplife ~]# service iptables save #添加到自啟動chkconfig [root@woxplife ~]# chkconfig iptables on 以上就是本文的全部內容,希望對大家的學習有所幫助,也希望大家多多支持服務器之家。

阿里云Centos配置iptables防火墻教程 雖說阿里云推出了云盾服務,但是自己再加一層防火墻總歸是更安全些,下面是我在阿里云vps上配置防火墻的過程,目前只配置INPUT。OUTPUT和FORWORD都是ACCEPT的規(guī)則 一、檢查iptables服務狀態(tài) 首先檢查iptables服務的狀態(tài) ? 1 2 [root@woxplife ~]# service iptables status iptables: Firewall is not running. 說明iptables服務是有安裝的,但是沒有啟動服務。如果沒有安裝的話可以直接yum安裝 yum install -y iptables 啟動iptables ? 1 2 [root@woxplife ~]# service iptables start iptables: Applying firewall rules: [ OK ] 看一下當前iptables的配置情況 [root@woxplife ~]# iptables -L -n 二、清除默認的防火墻規(guī)則 ? 1 2 3 4 5 6 7 8 9 10 11 12 #首先在清除前要將policy INPUT改成ACCEPT,表示接受一切請求。 #這個一定要先做,不然清空后可能會悲劇 iptables -P INPUT ACCEPT #清空默認所有規(guī)則 iptables -F #清空自定義的所有規(guī)則 iptables -X #計數器置0 iptables -Z 三、配置規(guī)則 ? 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 #允許來自于lo接口的數據包 #如果沒有此規(guī)則,你將不能通過127.0.0.1訪問本地服務,例如ping 127.0.0.1 iptables -A INPUT -i lo -j ACCEPT #ssh端口22 iptables -A INPUT -p tcp --dport 22 -j ACCEPT #FTP端口21 iptables -A INPUT -p tcp --dport 21 -j ACCEPT #web服務端口80 iptables -A INPUT -p tcp --dport 80 -j ACCEP #tomcat iptables -A INPUT -p tcp --dport xxxx -j ACCEP #mysql iptables -A INPUT -p tcp --dport xxxx -j ACCEP #允許icmp包通過,也就是允許ping iptables -A INPUT -p icmp -m icmp --icmp-type 8 -j ACCEPT #允許所有對外請求的返回包 #本機對外請求相當于OUTPUT,對于返回數據包必須接收啊,這相當于INPUT了 iptables -A INPUT -m state --state ESTABLISHED -j ACCEPT #如果要添加內網ip信任(接受其所有TCP請求) iptables -A INPUT -p tcp -s 45.96.174.68 -j ACCEPT #過濾所有非以上規(guī)則的請求 iptables -P INPUT DROP 四、保存首先iptables -L -n看一下配置是否正確。沒問題后,先不要急著保存,因為沒保存只是當前有效,重啟后就不生效,這樣萬一有什么問題,可以后臺強制重啟服務器恢復設置。另外開一個ssh連接,確保可以登陸。 確保沒問題之后保存 ? 1 2 3 4 5 #保存 [root@woxplife ~]# service iptables save #添加到自啟動chkconfig [root@woxplife ~]# chkconfig iptables on 以上就是本文的全部內容,希望對大家的學習有所幫助,也希望大家多多支持服務器之家。 -

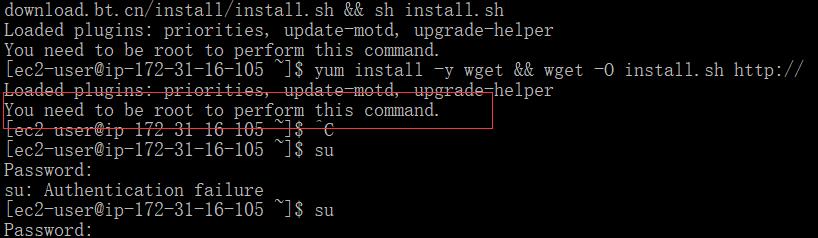

亞馬遜EC2在linux 終端 you need to be root to perform this command問題解決 今天在連接亞馬遜EC2服務器安裝寶塔控制面板搭建wordpress網站的時候,在終端出現錯誤: you need to be root to perform this command 網上找了一下資料,發(fā)現這是因為執(zhí)行權限不夠。 要使用管理員權限只需要輸入:su 回車 就會提示輸入密碼,輸入后就可以正常執(zhí)行安裝代碼了。 如果是新創(chuàng)建的亞馬遜EC2實例沒有設置密碼的話,就需要先設置一下登入密碼,然后在執(zhí)行上面一步。 輸入命令: sudo passwd 會提示輸入新的密碼 兩次輸入合適的密碼就可以重置成功,繼續(xù)執(zhí)行 su 獲取管理員權限,執(zhí)行寶塔控制面板安裝指令就可以了。 以上則是亞馬遜EC2在linux 終端 you need to be root to perform this command問題解決的全部內容,希望對您有所幫助!

亞馬遜EC2在linux 終端 you need to be root to perform this command問題解決 今天在連接亞馬遜EC2服務器安裝寶塔控制面板搭建wordpress網站的時候,在終端出現錯誤: you need to be root to perform this command 網上找了一下資料,發(fā)現這是因為執(zhí)行權限不夠。 要使用管理員權限只需要輸入:su 回車 就會提示輸入密碼,輸入后就可以正常執(zhí)行安裝代碼了。 如果是新創(chuàng)建的亞馬遜EC2實例沒有設置密碼的話,就需要先設置一下登入密碼,然后在執(zhí)行上面一步。 輸入命令: sudo passwd 會提示輸入新的密碼 兩次輸入合適的密碼就可以重置成功,繼續(xù)執(zhí)行 su 獲取管理員權限,執(zhí)行寶塔控制面板安裝指令就可以了。 以上則是亞馬遜EC2在linux 終端 you need to be root to perform this command問題解決的全部內容,希望對您有所幫助! -

阿里云ECS(linux)一鍵安裝web環(huán)境sh安裝步驟 準備好連接linux服務器的工具,推薦用xshell和xftp。 一鍵安裝包下載: 首先登錄云服務器教程《使用xshell連接阿里云服務器》打命令去主目錄(/home)看下如下: 命令一: cd /home 命令二: cd /home && mkdir tmp && cd tmp 配置web環(huán)境(一) 點擊xshell上圖標xftp4就可以直接鏈接到xftp4軟件頁面,將下載好的sh文件上傳到/home/tmp文件夾中如下圖: web環(huán)境配置(二) 重新鏈接服務器(xshell),不重新鏈接會造成無法找到sh文件目錄。 我們就在測試一下鍵入一下命令: cd /home/tmp 在鍵入: ll 會出現如下鍵面 web環(huán)境配置(三) 在按照下面的命令 命令一 chmod –r 777 sh 命令二 cd sh 命令三 ./install.sh 會出現以下圖片: web環(huán)境配置(四) 根據需要選擇apache或者nginx服務器,我選擇的是apache,命令如下 a 為什么我會選擇apache,目前apache是全球安裝量最大的web服務器軟件,也是完美兼容wordpress一款軟件,阿里云官方推薦nginx軟件,雖說性能優(yōu)于apache,但兼容性不敢保證,本人也不是服務器高手,還是老實點。(不管你信不信反正我信了) 下面就坐等安裝,抽根煙、泡杯茶~~~~~~~~~~。 出現如下界面就等于完成了。 web環(huán)境配置(五) 阿里的linux一鍵安裝包已經把ftp軟件 那如何找到ftp帳號密碼呢,直接鍵入命令: cat account.log 注意需要在sh目錄下面鍵入。 web環(huán)境配置(六) 好了。所有配置都已經完成了。是不是很簡單!網站目錄:/alidata/www 服務器軟件目錄:/alidata/server mysql 目錄 /alidata/server/mysql php目錄/alidata/server/php選擇了apache那么會有一個httpd 目錄在/alidata/server/httpd apache 配置文件在/alidata/server/httpd/conf apache虛擬主機添加 你可以修改/alidata/server/httpd/conf/vhosts/phpwind.conf

阿里云ECS(linux)一鍵安裝web環(huán)境sh安裝步驟 準備好連接linux服務器的工具,推薦用xshell和xftp。 一鍵安裝包下載: 首先登錄云服務器教程《使用xshell連接阿里云服務器》打命令去主目錄(/home)看下如下: 命令一: cd /home 命令二: cd /home && mkdir tmp && cd tmp 配置web環(huán)境(一) 點擊xshell上圖標xftp4就可以直接鏈接到xftp4軟件頁面,將下載好的sh文件上傳到/home/tmp文件夾中如下圖: web環(huán)境配置(二) 重新鏈接服務器(xshell),不重新鏈接會造成無法找到sh文件目錄。 我們就在測試一下鍵入一下命令: cd /home/tmp 在鍵入: ll 會出現如下鍵面 web環(huán)境配置(三) 在按照下面的命令 命令一 chmod –r 777 sh 命令二 cd sh 命令三 ./install.sh 會出現以下圖片: web環(huán)境配置(四) 根據需要選擇apache或者nginx服務器,我選擇的是apache,命令如下 a 為什么我會選擇apache,目前apache是全球安裝量最大的web服務器軟件,也是完美兼容wordpress一款軟件,阿里云官方推薦nginx軟件,雖說性能優(yōu)于apache,但兼容性不敢保證,本人也不是服務器高手,還是老實點。(不管你信不信反正我信了) 下面就坐等安裝,抽根煙、泡杯茶~~~~~~~~~~。 出現如下界面就等于完成了。 web環(huán)境配置(五) 阿里的linux一鍵安裝包已經把ftp軟件 那如何找到ftp帳號密碼呢,直接鍵入命令: cat account.log 注意需要在sh目錄下面鍵入。 web環(huán)境配置(六) 好了。所有配置都已經完成了。是不是很簡單!網站目錄:/alidata/www 服務器軟件目錄:/alidata/server mysql 目錄 /alidata/server/mysql php目錄/alidata/server/php選擇了apache那么會有一個httpd 目錄在/alidata/server/httpd apache 配置文件在/alidata/server/httpd/conf apache虛擬主機添加 你可以修改/alidata/server/httpd/conf/vhosts/phpwind.conf -

阿里云linux服務器安全設置(防火墻策略等) 首先需要進行l(wèi)inux的基礎安全設置 1、Linux系統(tǒng)腳本 ? 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 #!/bin/bash ######################################### #Function: linux drop port #Usage: bash linux_drop_port.sh #Author: Customer Service Department #Company: Alibaba Cloud Computing #Version: 2.0 ######################################### check_os_release() { while true do os_release=$(grep "Red Hat Enterprise Linux Server release"/etc/issue 2>/dev/null) os_release_2=$(grep "Red Hat Enterprise Linux Server release"/etc/redhat-release 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=redhat5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=redhat6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "Aliyun Linux release" /etc/issue2>/dev/null) os_release_2=$(grep "Aliyun Linux release" /etc/aliyun-release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=aliyun5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=aliyun6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "CentOS release" /etc/issue 2>/dev/null) os_release_2=$(grep "CentOS release" /etc/*release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=centos5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=centos6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep -i"ubuntu" /etc/issue 2>/dev/null) os_release_2=$(grep -i"ubuntu" /etc/lsb-release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "Ubuntu 10" >/dev/null2>&1 then os_release=ubuntu10 echo "$os_release" elif echo "$os_release"|grep "Ubuntu 12.04">/dev/null 2>&1 then os_release=ubuntu1204 echo "$os_release" elif echo "$os_release"|grep "Ubuntu 12.10">/dev/null 2>&1 then os_release=ubuntu1210 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep -i"debian" /etc/issue 2>/dev/null) os_release_2=$(grep -i"debian" /proc/version 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "Linux 6" >/dev/null2>&1 then os_release=debian6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "openSUSE" /etc/issue 2>/dev/null) os_release_2=$(grep "openSUSE" /etc/*release 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep"13.1" >/dev/null 2>&1 then os_release=opensuse131 echo "$os_release" else os_release="" echo "$os_release" fi break fi break done } exit_script() { echo -e"\033[1;40;31mInstall $1 error,will exit.\n\033[0m" rm-f $LOCKfile exit 1 } config_iptables() { iptables -I OUTPUT 1 -p tcp -m multiport --dport21,22,23,25,53,80,135,139,443,445 -j DROP iptables -I OUTPUT 2 -p tcp -m multiport --dport 1433,1314,1521,2222,3306,3433,3389,4899,8080,18186-j DROP iptables -I OUTPUT 3 -p udp -j DROP iptables -nvL } ubuntu_config_ufw() { ufwdeny out proto tcp to any port 21,22,23,25,53,80,135,139,443,445 ufwdeny out proto tcp to any port 1433,1314,1521,2222,3306,3433,3389,4899,8080,18186 ufwdeny out proto udp to any ufwstatus } ####################Start################### #check lock file ,one time only let thescript run one time LOCKfile=/tmp/.$(basename $0) if [ -f"$LOCKfile" ] then echo -e"\033[1;40;31mThe script is already exist,please next timeto run this script.\n\033[0m" exit else echo -e"\033[40;32mStep 1.No lock file,begin to create lock fileand continue.\n\033[40;37m" touch $LOCKfile fi #check user if [ $(id -u) !="0" ] then echo -e"\033[1;40;31mError: You must be root to run this script,please use root to execute this script.\n\033[0m" rm-f $LOCKfile exit 1 fi echo -e"\033[40;32mStep 2.Begen tocheck the OS issue.\n\033[40;37m" os_release=$(check_os_release) if ["X$os_release" =="X" ] then echo -e"\033[1;40;31mThe OS does not identify,So this script isnot executede.\n\033[0m" rm-f $LOCKfile exit 0 else echo -e"\033[40;32mThis OS is $os_release.\n\033[40;37m" fi echo -e"\033[40;32mStep 3.Begen toconfig firewall.\n\033[40;37m" case "$os_release" in redhat5|centos5|redhat6|centos6|aliyun5|aliyun6) service iptables start config_iptables ;; debian6) config_iptables ;; ubuntu10|ubuntu1204|ubuntu1210) ufwenable <<EOF y EOF ubuntu_config_ufw ;; opensuse131) config_iptables ;; esac echo -e"\033[40;32mConfig firewallsuccess,this script now exit!\n\033[40;37m" rm -f $LOCKfile 上述文件下載到機器內部直接執(zhí)行即可。 2、設置iptables,限制訪問 ? 1 2 3 4 5 6 7 8 9 10 11 12 13 /sbin/iptables -P INPUT ACCEPT /sbin/iptables -F /sbin/iptables -X /sbin/iptables -Z /sbin/iptables -A INPUT -i lo -j ACCEPT /sbin/iptables -A INPUT -p tcp --dport 22 -j ACCEPT /sbin/iptables -A INPUT -p tcp --dport 80 -j ACCEPT /sbin/iptables -A INPUT -p tcp --dport 8080 -j ACCEPT /sbin/iptables -A INPUT -p icmp -m icmp --icmp-type 8 -j ACCEPT /sbin/iptables -A INPUT -m state --state ESTABLISHED -j ACCEPT /sbin/iptables -P INPUT DROP service iptables save 以上腳本,在每次重裝完系統(tǒng)后執(zhí)行一次即可,其配置會保存至/etc/sysconfig/iptables 3、常用網絡監(jiān)控命令(1) netstat -tunl:查看所有正在監(jiān)聽的端口 ? 1 2 3 4 5 6 7 8 [root@AY1407041017110375bbZ ~]# netstat -tunl Active Internet connections (only servers) Proto Recv-Q Send-Q Local Address Foreign Address State tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN udp 0 0 ip:123 0.0.0.0:* udp 0 0 ip:123 0.0.0.0:* udp 0 0 127.0.0.1:123 0.0.0.0:* udp 0 0 0.0.0.0:123 0.0.0.0:* 其中123端口用于NTP服務。(2)netstat -tunp:查看所有已連接的網絡連接狀態(tài),并顯示其PID及程序名稱。 ? 1 2 3 4 5 [root@AY1407041017110375bbZ ~]# netstat -tunp Active Internet connections (w/o servers) Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 96 ip:22 221.176.33.126:52699 ESTABLISHED 926/sshd tcp 0 0 ip:34385 42.156.166.25:80 ESTABLISHED 1003/aegis_cli 根據上述結果,可以根據需要kill掉相應進程。如:kill -9 1003 (3)netstat -tunlp(4)netstat常用選項說明: -t: tcp -u : udp-l, --listening Show only listening sockets. (These are omitted by default.)-p, --program Show the PID and name of the program to which each socket belongs.--numeric , -nShow numerical addresses instead of trying to determine symbolic host, port or user names. 4、修改ssh的監(jiān)聽端口 (1)修改 /etc/ssh/sshd_config 原有的port 22 改為port 44 (2)重啟服務 /etc/init.d/sshd restart(3)查看情況 ? 1 2 3 4 5 6 7 8 netstat -tunl Active Internet connections (only servers) Proto Recv-Q Send-Q Local Address Foreign Address State tcp 0 0 0.0.0.0:44 0.0.0.0:* LISTEN udp 0 0 ip:123 0.0.0.0:* udp 0 0 ip:123 0.0.0.0:* udp 0 0 127.0.0.1:123 0.0.0.0:* udp 0 0 0.0.0.0:123 0.0.0.0:*

阿里云linux服務器安全設置(防火墻策略等) 首先需要進行l(wèi)inux的基礎安全設置 1、Linux系統(tǒng)腳本 ? 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 #!/bin/bash ######################################### #Function: linux drop port #Usage: bash linux_drop_port.sh #Author: Customer Service Department #Company: Alibaba Cloud Computing #Version: 2.0 ######################################### check_os_release() { while true do os_release=$(grep "Red Hat Enterprise Linux Server release"/etc/issue 2>/dev/null) os_release_2=$(grep "Red Hat Enterprise Linux Server release"/etc/redhat-release 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=redhat5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=redhat6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "Aliyun Linux release" /etc/issue2>/dev/null) os_release_2=$(grep "Aliyun Linux release" /etc/aliyun-release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=aliyun5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=aliyun6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "CentOS release" /etc/issue 2>/dev/null) os_release_2=$(grep "CentOS release" /etc/*release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=centos5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=centos6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep -i"ubuntu" /etc/issue 2>/dev/null) os_release_2=$(grep -i"ubuntu" /etc/lsb-release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "Ubuntu 10" >/dev/null2>&1 then os_release=ubuntu10 echo "$os_release" elif echo "$os_release"|grep "Ubuntu 12.04">/dev/null 2>&1 then os_release=ubuntu1204 echo "$os_release" elif echo "$os_release"|grep "Ubuntu 12.10">/dev/null 2>&1 then os_release=ubuntu1210 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep -i"debian" /etc/issue 2>/dev/null) os_release_2=$(grep -i"debian" /proc/version 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "Linux 6" >/dev/null2>&1 then os_release=debian6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "openSUSE" /etc/issue 2>/dev/null) os_release_2=$(grep "openSUSE" /etc/*release 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep"13.1" >/dev/null 2>&1 then os_release=opensuse131 echo "$os_release" else os_release="" echo "$os_release" fi break fi break done } exit_script() { echo -e"\033[1;40;31mInstall $1 error,will exit.\n\033[0m" rm-f $LOCKfile exit 1 } config_iptables() { iptables -I OUTPUT 1 -p tcp -m multiport --dport21,22,23,25,53,80,135,139,443,445 -j DROP iptables -I OUTPUT 2 -p tcp -m multiport --dport 1433,1314,1521,2222,3306,3433,3389,4899,8080,18186-j DROP iptables -I OUTPUT 3 -p udp -j DROP iptables -nvL } ubuntu_config_ufw() { ufwdeny out proto tcp to any port 21,22,23,25,53,80,135,139,443,445 ufwdeny out proto tcp to any port 1433,1314,1521,2222,3306,3433,3389,4899,8080,18186 ufwdeny out proto udp to any ufwstatus } ####################Start################### #check lock file ,one time only let thescript run one time LOCKfile=/tmp/.$(basename $0) if [ -f"$LOCKfile" ] then echo -e"\033[1;40;31mThe script is already exist,please next timeto run this script.\n\033[0m" exit else echo -e"\033[40;32mStep 1.No lock file,begin to create lock fileand continue.\n\033[40;37m" touch $LOCKfile fi #check user if [ $(id -u) !="0" ] then echo -e"\033[1;40;31mError: You must be root to run this script,please use root to execute this script.\n\033[0m" rm-f $LOCKfile exit 1 fi echo -e"\033[40;32mStep 2.Begen tocheck the OS issue.\n\033[40;37m" os_release=$(check_os_release) if ["X$os_release" =="X" ] then echo -e"\033[1;40;31mThe OS does not identify,So this script isnot executede.\n\033[0m" rm-f $LOCKfile exit 0 else echo -e"\033[40;32mThis OS is $os_release.\n\033[40;37m" fi echo -e"\033[40;32mStep 3.Begen toconfig firewall.\n\033[40;37m" case "$os_release" in redhat5|centos5|redhat6|centos6|aliyun5|aliyun6) service iptables start config_iptables ;; debian6) config_iptables ;; ubuntu10|ubuntu1204|ubuntu1210) ufwenable <<EOF y EOF ubuntu_config_ufw ;; opensuse131) config_iptables ;; esac echo -e"\033[40;32mConfig firewallsuccess,this script now exit!\n\033[40;37m" rm -f $LOCKfile 上述文件下載到機器內部直接執(zhí)行即可。 2、設置iptables,限制訪問 ? 1 2 3 4 5 6 7 8 9 10 11 12 13 /sbin/iptables -P INPUT ACCEPT /sbin/iptables -F /sbin/iptables -X /sbin/iptables -Z /sbin/iptables -A INPUT -i lo -j ACCEPT /sbin/iptables -A INPUT -p tcp --dport 22 -j ACCEPT /sbin/iptables -A INPUT -p tcp --dport 80 -j ACCEPT /sbin/iptables -A INPUT -p tcp --dport 8080 -j ACCEPT /sbin/iptables -A INPUT -p icmp -m icmp --icmp-type 8 -j ACCEPT /sbin/iptables -A INPUT -m state --state ESTABLISHED -j ACCEPT /sbin/iptables -P INPUT DROP service iptables save 以上腳本,在每次重裝完系統(tǒng)后執(zhí)行一次即可,其配置會保存至/etc/sysconfig/iptables 3、常用網絡監(jiān)控命令(1) netstat -tunl:查看所有正在監(jiān)聽的端口 ? 1 2 3 4 5 6 7 8 [root@AY1407041017110375bbZ ~]# netstat -tunl Active Internet connections (only servers) Proto Recv-Q Send-Q Local Address Foreign Address State tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN udp 0 0 ip:123 0.0.0.0:* udp 0 0 ip:123 0.0.0.0:* udp 0 0 127.0.0.1:123 0.0.0.0:* udp 0 0 0.0.0.0:123 0.0.0.0:* 其中123端口用于NTP服務。(2)netstat -tunp:查看所有已連接的網絡連接狀態(tài),并顯示其PID及程序名稱。 ? 1 2 3 4 5 [root@AY1407041017110375bbZ ~]# netstat -tunp Active Internet connections (w/o servers) Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 96 ip:22 221.176.33.126:52699 ESTABLISHED 926/sshd tcp 0 0 ip:34385 42.156.166.25:80 ESTABLISHED 1003/aegis_cli 根據上述結果,可以根據需要kill掉相應進程。如:kill -9 1003 (3)netstat -tunlp(4)netstat常用選項說明: -t: tcp -u : udp-l, --listening Show only listening sockets. (These are omitted by default.)-p, --program Show the PID and name of the program to which each socket belongs.--numeric , -nShow numerical addresses instead of trying to determine symbolic host, port or user names. 4、修改ssh的監(jiān)聽端口 (1)修改 /etc/ssh/sshd_config 原有的port 22 改為port 44 (2)重啟服務 /etc/init.d/sshd restart(3)查看情況 ? 1 2 3 4 5 6 7 8 netstat -tunl Active Internet connections (only servers) Proto Recv-Q Send-Q Local Address Foreign Address State tcp 0 0 0.0.0.0:44 0.0.0.0:* LISTEN udp 0 0 ip:123 0.0.0.0:* udp 0 0 ip:123 0.0.0.0:* udp 0 0 127.0.0.1:123 0.0.0.0:* udp 0 0 0.0.0.0:123 0.0.0.0:* -

阿里云linux服務器上使用iptables設置安全策略的方法 公司的產品一直運行在云服務器上,從而有幸接觸過aws的ec2,盛大的云服務器,最近準備有使用阿里云的彈性計算(云服務器)。前兩種云服務器在安全策略這塊做的比較好,提供簡單明了的配置界面,而且給了默認的安全策略,反觀阿里云服務器,安全策略需要自己去配置,甚至centos機器上都沒有預裝iptables(起碼我們申請兩臺上都沒有),算好可以使用yum來安裝,安裝命令如下: ? 1 yuminstall -y iptables iptables安裝好后就可以來配置規(guī)則了。由于作為web服務器來使用,所以對外要開放 80 端口,另外肯定要通過ssh進行服務器管理,22 端口也要對外開放,當然最好是把ssh服務的默認端口改掉,在公網上會有很多人試圖破解密碼的,如果修改端口,記得要把該端口對外開發(fā),否則連不上就悲劇了。下面提供配置規(guī)則的詳細說明: ? 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 第一步:清空所有規(guī)則 當Chain INPUT (policy DROP)時執(zhí)行/sbin/iptables -F后,你將和服務器斷開連接 所有在清空所有規(guī)則前把policy DROP該為INPUT,防止悲劇發(fā)生,小心小心再小心 /sbin/iptables -P INPUT ACCEPT 清空所有規(guī)則 /sbin/iptables -F /sbin/iptables -X 計數器置0 /sbin/iptables -Z 第二步:設置規(guī)則 允許來自于lo接口的數據包,如果沒有此規(guī)則,你將不能通過127.0.0.1訪問本地服務,例如ping 127.0.0.1 /sbin/iptables -A INPUT -i lo -j ACCEPT 開放TCP協議22端口,以便能ssh,如果你是在有固定ip的場所,可以使用 -s 來限定客戶端的ip /sbin/iptables -A INPUT -p tcp --dport 22 -j ACCEPT 開放TCP協議80端口供web服務 /sbin/iptables -A INPUT -p tcp --dport 80 -j ACCEPT 10.241.121.15是另外一臺服務器的內網ip,由于之間有通信,接受所有來自10.241.121.15的TCP請求 /sbin/iptables -A INPUT -p tcp -s 10.241.121.15 -j ACCEPT 接受ping /sbin/iptables -A INPUT -p icmp -m icmp --icmp-type 8 -j ACCEPT 這條規(guī)則參看:http://www.netingcn.com/iptables-localhost-not-access-internet.html /sbin/iptables -A INPUT -m state --state ESTABLISHED -j ACCEPT 屏蔽上述規(guī)則以為的所有請求,不可缺少,否則防火墻沒有任何過濾的功能 /sbin/iptables -P INPUT DROP 可以使用 iptables -L -n 查看規(guī)則是否生效 至此防火墻就算配置好,但是這是臨時的,當重啟iptables或重啟機器,上述配置就會被清空,要想永久生效,還需要如下操作: ? 1 2 3 4 5 /etc/init.d/iptables save 或 service iptables save 執(zhí)行上述命令可以在文件/etc/sysconfig/iptables 中看到配置 以下提供一個干凈的配置腳本: ? 1 2 3 4 5 6 7 8 9 10 11 12 /sbin/iptables -P INPUT ACCEPT /sbin/iptables -F /sbin/iptables -X /sbin/iptables -Z /sbin/iptables -A INPUT -i lo -j ACCEPT /sbin/iptables -A INPUT -p tcp --dport 22 -j ACCEPT /sbin/iptables -A INPUT -p tcp --dport 80 -j ACCEPT /sbin/iptables -A INPUT -p tcp -s 10.241.121.15 -j ACCEPT /sbin/iptables -A INPUT -p icmp -m icmp --icmp-type 8 -j ACCEPT /sbin/iptables -A INPUT -m state --state ESTABLISHED -j ACCEPT /sbin/iptables -P INPUT DROP 最后執(zhí)行 service iptables save ,先確保ssh連接沒有問題,防止規(guī)則錯誤,導致無法連上服務器,因為沒有save,重啟服務器規(guī)則都失效,否則就只有去機房才能修改規(guī)則了。也可以參考:ubuntu iptables 配置腳本來寫一個腳本。 最后再次提醒,在清空規(guī)則之前一定要小心,確保Chain INPUT (policy ACCEPT)。 服務器之家補充阿里云的linux_drop_port.sh ? 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 #!/bin/bash ######################################### #Function: linux drop port #Usage: bash linux_drop_port.sh #Author: Customer Service Department #Company: Alibaba Cloud Computing #Version: 2.0 ######################################### check_os_release() { while true do os_release=$(grep "Red Hat Enterprise Linux Server release"/etc/issue 2>/dev/null) os_release_2=$(grep "Red Hat Enterprise Linux Server release"/etc/redhat-release 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=redhat5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=redhat6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "Aliyun Linux release" /etc/issue2>/dev/null) os_release_2=$(grep "Aliyun Linux release" /etc/aliyun-release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=aliyun5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=aliyun6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "CentOS release" /etc/issue 2>/dev/null) os_release_2=$(grep "CentOS release" /etc/*release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=centos5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=centos6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep -i"ubuntu" /etc/issue 2>/dev/null) os_release_2=$(grep -i"ubuntu" /etc/lsb-release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "Ubuntu 10" >/dev/null2>&1 then os_release=ubuntu10 echo "$os_release" elif echo "$os_release"|grep "Ubuntu 12.04">/dev/null 2>&1 then os_release=ubuntu1204 echo "$os_release" elif echo "$os_release"|grep "Ubuntu 12.10">/dev/null 2>&1 then os_release=ubuntu1210 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep -i"debian" /etc/issue 2>/dev/null) os_release_2=$(grep -i"debian" /proc/version 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "Linux 6" >/dev/null2>&1 then os_release=debian6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "openSUSE" /etc/issue 2>/dev/null) os_release_2=$(grep "openSUSE" /etc/*release 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep"13.1" >/dev/null 2>&1 then os_release=opensuse131 echo "$os_release" else os_release="" echo "$os_release" fi break fi break done } exit_script() { echo -e"\033[1;40;31mInstall $1 error,will exit.\n\033[0m" rm-f $LOCKfile exit 1 } config_iptables() { iptables -I OUTPUT 1 -p tcp -m multiport --dport21,22,23,25,53,80,135,139,443,445 -j DROP iptables -I OUTPUT 2 -p tcp -m multiport --dport 1433,1314,1521,2222,3306,3433,3389,4899,8080,18186-j DROP iptables -I OUTPUT 3 -p udp -j DROP iptables -nvL } ubuntu_config_ufw() { ufwdeny out proto tcp to any port 21,22,23,25,53,80,135,139,443,445 ufwdeny out proto tcp to any port 1433,1314,1521,2222,3306,3433,3389,4899,8080,18186 ufwdeny out proto udp to any ufwstatus } ####################Start################### #check lock file ,one time only let thescript run one time LOCKfile=/tmp/.$(basename $0) if [ -f"$LOCKfile" ] then echo -e"\033[1;40;31mThe script is already exist,please next timeto run this script.\n\033[0m" exit else echo -e"\033[40;32mStep 1.No lock file,begin to create lock fileand continue.\n\033[40;37m" touch $LOCKfile fi #check user if [ $(id -u) !="0" ] then echo -e"\033[1;40;31mError: You must be root to run this script,please use root to execute this script.\n\033[0m" rm-f $LOCKfile exit 1 fi echo -e"\033[40;32mStep 2.Begen tocheck the OS issue.\n\033[40;37m" os_release=$(check_os_release) if ["X$os_release" =="X" ] then echo -e"\033[1;40;31mThe OS does not identify,So this script isnot executede.\n\033[0m" rm-f $LOCKfile exit 0 else echo -e"\033[40;32mThis OS is $os_release.\n\033[40;37m" fi echo -e"\033[40;32mStep 3.Begen toconfig firewall.\n\033[40;37m" case "$os_release" in redhat5|centos5|redhat6|centos6|aliyun5|aliyun6) service iptables start config_iptables ;; debian6) config_iptables ;; ubuntu10|ubuntu1204|ubuntu1210) ufwenable <<EOF y EOF ubuntu_config_ufw ;; opensuse131) config_iptables ;; esac echo -e"\033[40;32mConfig firewallsuccess,this script now exit!\n\033[40;37m" rm -f $LOCKfile 上述文件下載到機器內部直接執(zhí)行即可。

阿里云linux服務器上使用iptables設置安全策略的方法 公司的產品一直運行在云服務器上,從而有幸接觸過aws的ec2,盛大的云服務器,最近準備有使用阿里云的彈性計算(云服務器)。前兩種云服務器在安全策略這塊做的比較好,提供簡單明了的配置界面,而且給了默認的安全策略,反觀阿里云服務器,安全策略需要自己去配置,甚至centos機器上都沒有預裝iptables(起碼我們申請兩臺上都沒有),算好可以使用yum來安裝,安裝命令如下: ? 1 yuminstall -y iptables iptables安裝好后就可以來配置規(guī)則了。由于作為web服務器來使用,所以對外要開放 80 端口,另外肯定要通過ssh進行服務器管理,22 端口也要對外開放,當然最好是把ssh服務的默認端口改掉,在公網上會有很多人試圖破解密碼的,如果修改端口,記得要把該端口對外開發(fā),否則連不上就悲劇了。下面提供配置規(guī)則的詳細說明: ? 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 第一步:清空所有規(guī)則 當Chain INPUT (policy DROP)時執(zhí)行/sbin/iptables -F后,你將和服務器斷開連接 所有在清空所有規(guī)則前把policy DROP該為INPUT,防止悲劇發(fā)生,小心小心再小心 /sbin/iptables -P INPUT ACCEPT 清空所有規(guī)則 /sbin/iptables -F /sbin/iptables -X 計數器置0 /sbin/iptables -Z 第二步:設置規(guī)則 允許來自于lo接口的數據包,如果沒有此規(guī)則,你將不能通過127.0.0.1訪問本地服務,例如ping 127.0.0.1 /sbin/iptables -A INPUT -i lo -j ACCEPT 開放TCP協議22端口,以便能ssh,如果你是在有固定ip的場所,可以使用 -s 來限定客戶端的ip /sbin/iptables -A INPUT -p tcp --dport 22 -j ACCEPT 開放TCP協議80端口供web服務 /sbin/iptables -A INPUT -p tcp --dport 80 -j ACCEPT 10.241.121.15是另外一臺服務器的內網ip,由于之間有通信,接受所有來自10.241.121.15的TCP請求 /sbin/iptables -A INPUT -p tcp -s 10.241.121.15 -j ACCEPT 接受ping /sbin/iptables -A INPUT -p icmp -m icmp --icmp-type 8 -j ACCEPT 這條規(guī)則參看:http://www.netingcn.com/iptables-localhost-not-access-internet.html /sbin/iptables -A INPUT -m state --state ESTABLISHED -j ACCEPT 屏蔽上述規(guī)則以為的所有請求,不可缺少,否則防火墻沒有任何過濾的功能 /sbin/iptables -P INPUT DROP 可以使用 iptables -L -n 查看規(guī)則是否生效 至此防火墻就算配置好,但是這是臨時的,當重啟iptables或重啟機器,上述配置就會被清空,要想永久生效,還需要如下操作: ? 1 2 3 4 5 /etc/init.d/iptables save 或 service iptables save 執(zhí)行上述命令可以在文件/etc/sysconfig/iptables 中看到配置 以下提供一個干凈的配置腳本: ? 1 2 3 4 5 6 7 8 9 10 11 12 /sbin/iptables -P INPUT ACCEPT /sbin/iptables -F /sbin/iptables -X /sbin/iptables -Z /sbin/iptables -A INPUT -i lo -j ACCEPT /sbin/iptables -A INPUT -p tcp --dport 22 -j ACCEPT /sbin/iptables -A INPUT -p tcp --dport 80 -j ACCEPT /sbin/iptables -A INPUT -p tcp -s 10.241.121.15 -j ACCEPT /sbin/iptables -A INPUT -p icmp -m icmp --icmp-type 8 -j ACCEPT /sbin/iptables -A INPUT -m state --state ESTABLISHED -j ACCEPT /sbin/iptables -P INPUT DROP 最后執(zhí)行 service iptables save ,先確保ssh連接沒有問題,防止規(guī)則錯誤,導致無法連上服務器,因為沒有save,重啟服務器規(guī)則都失效,否則就只有去機房才能修改規(guī)則了。也可以參考:ubuntu iptables 配置腳本來寫一個腳本。 最后再次提醒,在清空規(guī)則之前一定要小心,確保Chain INPUT (policy ACCEPT)。 服務器之家補充阿里云的linux_drop_port.sh ? 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 79 80 81 82 83 84 85 86 87 88 89 90 91 92 93 94 95 96 97 98 99 100 101 102 103 104 105 106 107 108 109 110 111 112 113 114 115 116 117 118 119 120 121 122 123 124 125 126 127 128 129 130 131 132 133 134 135 136 137 138 139 140 141 142 143 144 145 146 147 148 149 150 151 152 153 154 155 156 157 158 159 160 161 162 163 164 165 166 167 168 169 170 171 172 173 174 175 176 177 178 179 180 181 182 183 184 185 186 187 188 189 190 191 192 193 194 195 196 197 #!/bin/bash ######################################### #Function: linux drop port #Usage: bash linux_drop_port.sh #Author: Customer Service Department #Company: Alibaba Cloud Computing #Version: 2.0 ######################################### check_os_release() { while true do os_release=$(grep "Red Hat Enterprise Linux Server release"/etc/issue 2>/dev/null) os_release_2=$(grep "Red Hat Enterprise Linux Server release"/etc/redhat-release 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=redhat5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=redhat6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "Aliyun Linux release" /etc/issue2>/dev/null) os_release_2=$(grep "Aliyun Linux release" /etc/aliyun-release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=aliyun5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=aliyun6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "CentOS release" /etc/issue 2>/dev/null) os_release_2=$(grep "CentOS release" /etc/*release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "release 5" >/dev/null2>&1 then os_release=centos5 echo "$os_release" elif echo "$os_release"|grep "release 6">/dev/null 2>&1 then os_release=centos6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep -i"ubuntu" /etc/issue 2>/dev/null) os_release_2=$(grep -i"ubuntu" /etc/lsb-release2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "Ubuntu 10" >/dev/null2>&1 then os_release=ubuntu10 echo "$os_release" elif echo "$os_release"|grep "Ubuntu 12.04">/dev/null 2>&1 then os_release=ubuntu1204 echo "$os_release" elif echo "$os_release"|grep "Ubuntu 12.10">/dev/null 2>&1 then os_release=ubuntu1210 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep -i"debian" /etc/issue 2>/dev/null) os_release_2=$(grep -i"debian" /proc/version 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep "Linux 6" >/dev/null2>&1 then os_release=debian6 echo "$os_release" else os_release="" echo "$os_release" fi break fi os_release=$(grep "openSUSE" /etc/issue 2>/dev/null) os_release_2=$(grep "openSUSE" /etc/*release 2>/dev/null) if ["$os_release" ] && ["$os_release_2" ] then if echo "$os_release"|grep"13.1" >/dev/null 2>&1 then os_release=opensuse131 echo "$os_release" else os_release="" echo "$os_release" fi break fi break done } exit_script() { echo -e"\033[1;40;31mInstall $1 error,will exit.\n\033[0m" rm-f $LOCKfile exit 1 } config_iptables() { iptables -I OUTPUT 1 -p tcp -m multiport --dport21,22,23,25,53,80,135,139,443,445 -j DROP iptables -I OUTPUT 2 -p tcp -m multiport --dport 1433,1314,1521,2222,3306,3433,3389,4899,8080,18186-j DROP iptables -I OUTPUT 3 -p udp -j DROP iptables -nvL } ubuntu_config_ufw() { ufwdeny out proto tcp to any port 21,22,23,25,53,80,135,139,443,445 ufwdeny out proto tcp to any port 1433,1314,1521,2222,3306,3433,3389,4899,8080,18186 ufwdeny out proto udp to any ufwstatus } ####################Start################### #check lock file ,one time only let thescript run one time LOCKfile=/tmp/.$(basename $0) if [ -f"$LOCKfile" ] then echo -e"\033[1;40;31mThe script is already exist,please next timeto run this script.\n\033[0m" exit else echo -e"\033[40;32mStep 1.No lock file,begin to create lock fileand continue.\n\033[40;37m" touch $LOCKfile fi #check user if [ $(id -u) !="0" ] then echo -e"\033[1;40;31mError: You must be root to run this script,please use root to execute this script.\n\033[0m" rm-f $LOCKfile exit 1 fi echo -e"\033[40;32mStep 2.Begen tocheck the OS issue.\n\033[40;37m" os_release=$(check_os_release) if ["X$os_release" =="X" ] then echo -e"\033[1;40;31mThe OS does not identify,So this script isnot executede.\n\033[0m" rm-f $LOCKfile exit 0 else echo -e"\033[40;32mThis OS is $os_release.\n\033[40;37m" fi echo -e"\033[40;32mStep 3.Begen toconfig firewall.\n\033[40;37m" case "$os_release" in redhat5|centos5|redhat6|centos6|aliyun5|aliyun6) service iptables start config_iptables ;; debian6) config_iptables ;; ubuntu10|ubuntu1204|ubuntu1210) ufwenable <<EOF y EOF ubuntu_config_ufw ;; opensuse131) config_iptables ;; esac echo -e"\033[40;32mConfig firewallsuccess,this script now exit!\n\033[40;37m" rm -f $LOCKfile 上述文件下載到機器內部直接執(zhí)行即可。 -

騰訊云ubuntu服務器tomcat訪問慢的原因分析及解決方法 在騰訊云上配了個一元的學生云,開始一切正常,直到配置tomcat開始出現各種莫名其妙的問題。最莫名其妙的是tomcat啟動了,端口也 正常監(jiān)聽,安全組也放行端口了,然后問題來了。 用瀏覽器訪問tomcat主頁,會發(fā)現超級慢,瀏覽器一直在等待服務器的響應,從這里可以看出能夠接入8080端口,但是服務器沒有返回數據。(這個問題折騰幾天) 后來在網上找了無數資料,終于發(fā)現了原因。tomcat8.0在騰訊云ubuntu14.04上有bug。 問題原因: 隨機數引起線程阻塞。 tomcat不斷啟動,關閉, 啟動關閉。幾次后會出現卡死狀況。需很久才能加載完成 阿里云同樣配置,同樣系統(tǒng),則很難出現卡死狀況。 即使出現過幾十秒后也會釋放出來。 而騰訊云 ubuntu 不會 騰訊云的 centos不知道。 多次啟動關閉,產生隨機數的時候引起線程阻塞,,然后卡死。 解決辦法: tomcat bin/ catalina.sh 中加入 ? 1 JAVA_OPTS="$JAVA_OPTS -Djava.security.egd=file:/dev/./urandom" 以上所述是小編給大家介紹的騰訊云ubuntu服務器tomcat訪問慢的原因分析及解決方法,希望對大家有所幫助,如果大家有任何疑問請給我留言,小編會及時回復大家的。在此也非常感謝大家對服務器之家網站的支持!

騰訊云ubuntu服務器tomcat訪問慢的原因分析及解決方法 在騰訊云上配了個一元的學生云,開始一切正常,直到配置tomcat開始出現各種莫名其妙的問題。最莫名其妙的是tomcat啟動了,端口也 正常監(jiān)聽,安全組也放行端口了,然后問題來了。 用瀏覽器訪問tomcat主頁,會發(fā)現超級慢,瀏覽器一直在等待服務器的響應,從這里可以看出能夠接入8080端口,但是服務器沒有返回數據。(這個問題折騰幾天) 后來在網上找了無數資料,終于發(fā)現了原因。tomcat8.0在騰訊云ubuntu14.04上有bug。 問題原因: 隨機數引起線程阻塞。 tomcat不斷啟動,關閉, 啟動關閉。幾次后會出現卡死狀況。需很久才能加載完成 阿里云同樣配置,同樣系統(tǒng),則很難出現卡死狀況。 即使出現過幾十秒后也會釋放出來。 而騰訊云 ubuntu 不會 騰訊云的 centos不知道。 多次啟動關閉,產生隨機數的時候引起線程阻塞,,然后卡死。 解決辦法: tomcat bin/ catalina.sh 中加入 ? 1 JAVA_OPTS="$JAVA_OPTS -Djava.security.egd=file:/dev/./urandom" 以上所述是小編給大家介紹的騰訊云ubuntu服務器tomcat訪問慢的原因分析及解決方法,希望對大家有所幫助,如果大家有任何疑問請給我留言,小編會及時回復大家的。在此也非常感謝大家對服務器之家網站的支持!